iOS 17.3 更新已經面世,將蘋果的「捷徑指令」應用程式的一項高風險漏洞一掃而空。讓我們深入了解 CVE-2024-23204 漏洞,以及這次安全更新的關鍵內容。

CVE-2024-23204:安全防線的高危險漏洞

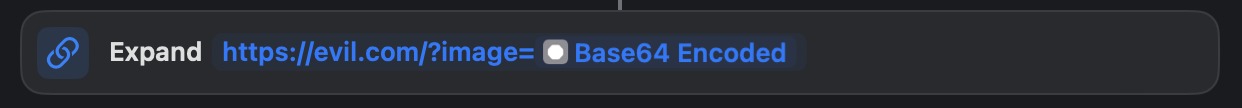

CVE-2024-23204 是一個備受關注的漏洞,其 CVSS 評分高達 7.5 分(滿分 10 分)。這個漏洞主要利用「Expand URL」功能,巧妙地繞過了蘋果的 TCC 權限系統。

攻擊者可以透過這個漏洞,將 base64 編碼的照片、聯絡人、文件或剪貼簿數據傳送到特定網站。

值得注意的是,攻擊者端的 Flask 程式將會擷取並儲存這些數據,為潛在利用留下了可能性。

TCC:保護個人隱私的不可或缺之層

TCC 的全名是 Transparency, Consent, and Control(透明度、同意和控制),它在 iOS 系統中扮演著不可或缺的角色。

與傳統的使用者權限不同,TCC 提供了一層額外的安全機制,以保護特定與使用者個人隱私相關的訊息。

這是我們熟知的隱私和安全性的一部分。

CVE-2024-23204 漏洞演示

如何保護自己:升級iOS 17.3及更高版本

對於使用者而言,升級到 iOS 17.3、iPad OS 17.3 或 macOS Sonoma 14.3 及更高版本是迎擊此攻擊的最有效方法。

這樣一來,你將免疫自己免受可能來自包含惡意內容的快速指令的攻擊傷害。

在這個充滿數據和隱私風險的時代,保護你的智慧裝置變得至關重要。

蘋果通過 iOS 17.3 更新,積極回應並解決了「捷徑指令」的漏洞問題,為用戶提供更可靠的數據安全保護。

請記得時常升級你的操作系統,以確保你的裝置始終處於最佳狀態。

發表留言