《iPhone News 愛瘋了》報導,在數位時代,資安漏洞如同隱形的定時炸彈,隨時可能引爆。2024 年 12 月 11 日,蘋果公司發布了 macOS Sequoia 15.2 的安全更新,修復了一個被駭客利用的高風險漏洞。

這個漏洞不僅能繞過 macOS 的核心安全防護機制,還能讓攻擊者安裝惡意核心驅動程式,威脅使用者的資料安全。

究竟這個漏洞有多危險?你的Mac是否已經暴露在風險之中?本文將帶你深入解析。

漏洞細節與影響範圍

漏洞編號與背景

-

漏洞編號:CVE-2024-44243

-

影響範圍:macOS Sequoia 15.2之前的所有版本

-

發現者:微軟安全團隊(時隔1個月後披露細節)

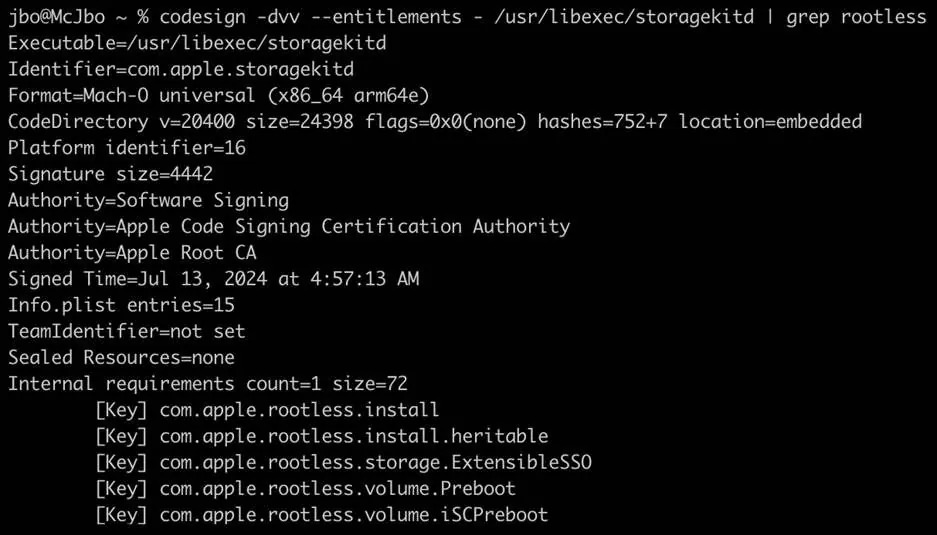

此漏洞存在於 macOS 的 System Integrity Protection(SIP)功能中。SIP,又稱“rootless”,是macOS 的核心安全機制,旨在限制 root 使用者在受保護區域的權限,防止惡意軟體篡改系統檔案。然而,CVE-2024-44243 漏洞卻能繞過 SIP,讓攻擊者安裝惡意核心驅動程式。

漏洞如何被利用?

攻擊流程解析

-

攻擊條件:攻擊者需要本機存取權限和root權限

-

攻擊複雜度:低(需使用者互動)

-

攻擊目標:Storage Kit守護程序(處理磁碟狀態保持)

攻擊者透過此漏洞,可以繞過SIP的root限制,無需實體存取即可安裝rootkit(核心驅動程式)。這意味著:

-

持久性惡意軟體:惡意程式將深植系統,難以刪除。

-

繞過TCC檢查:攻擊者可存取受害者的敏感資料,如照片、文件等。

-

系統完整性受損:macOS的安全防護機制被徹底破壞。

蘋果如何應對?

安全更新重點

-

修復時間:2024年12月11日

-

更新版本:macOS Sequoia 15.2

-

修復內容:修補Storage Kit守護程序中的漏洞,強化SIP功能

蘋果建議所有 macOS 用戶立即更新至最新版本,以避免遭受攻擊。根據蘋果官方聲明,此漏洞尚未被大規模利用,但風險不容小覷。

專業數據與研究報告

根據**微軟威脅情報中心(MSTIC)**的研究報告:

-

漏洞利用成功率:高達85%(在未更新系統中)

-

攻擊成本:低(攻擊者僅需基本技術能力)

-

潛在影響:全球超過1億台Mac設備可能受影響

此外,Gartner 2024 年資安報告指出,macOS 的市場佔有率逐年上升,使其成為駭客的新目標。過去一年,macOS 相關漏洞數量增加了 30%,顯示其安全防護面臨嚴峻挑戰。

如何保護你的Mac?

資安專家建議

-

立即更新系統:確保你的 macOS 已升級至 Sequoia 15.2 或更高版本。

-

啟用雙因素認證:增加帳戶安全性,防止未經授權的存取。

-

定期掃描惡意軟體:使用可靠的防毒軟體檢查系統。

-

避免點擊可疑連結:降低社交工程攻擊的風險。

你的資料安全嗎?

《iPhone News 愛瘋了》表示,在這個數位化的時代,資安漏洞無處不在,而 macOS 的高風險漏洞更是敲響了警鐘。蘋果雖然迅速修復了問題,但使用者的警覺性才是最後一道防線。

你的 Mac 是否已經更新?你的資料是否真的安全?現在就行動,別讓自己成為下一個受害者。

發表留言